热门文章

热门课程

CCNA/CCNP/CCIE 案例实战手册(1~6)

CCNA/CCNP/CCIE 案例实战手册

交换部分

目录

前言 5

案例一 深刻理解 VLAN、TRUNK 和 VTP 协议 6

案例二 最简单的路由转发拓扑——单臂路由 10

案例三 使用 TELNET/SSH 去管理远程设备 12

案例四 为交换机灌 IOS 和密码恢复 14

案例五 交换网络核心技术——生成树原理 16

案例六 深刻理解生成树协议的工作方式 18

案例七 利用生成树的特性保护根交换机 20

案例八 利用 ETHERCHANNEL(EC)增加链路带宽和冗余性 22

案例九 【综合实验】实现不丢包转发——MSTP+HSRP 24

案例十 堆叠的好处——简化网络管理及增加设备性能 28

案例十一 在网络设备上提供 DHCP 服务 31

案例十二 在企业网中跨网段部署 DHCP 的方式 33

案例十三 在企业网中部署 AAA 服务器 38

案例十四 【综合实验】通过 AAA 验证后,自动获取 IP 并上网 45

案例十五 使用端口安全—加强企业接入层交换机安全性 47

案例十六 利用 RSPAN 监控企业异常网络流量 50

案例十七 利用 QOS 保障企业重要数据流量通信 53

案例十八 理解组播路由协议的原理和用法 59

案例十九 【综合实验】组播在视频直播中的应用 63

前言

这一套文档我不敢保证后面不会有来者,但可以保证绝对前无古人,任何人只要把这两个文档里面 80% 的东西掌握了,你不需要考任何认证,因为这些实验和理论都是 CCNA/CCNP/CCIE 考试的精华内容,不管是 建设横跨国家之间的大型网络项目,还是小到几百人的公司网络,所使用的技术都不会超出这个范围,并且 结合真实项目需求和部署案例加以讲解,里面每个实验都涉及案例拓扑、关键知识点、实战需求、配置命令 详解和排错思路 5 大部分,适合不同基础的用户学习,如果你是一个菜鸟,就从关键知识点开始看,然后根 据实战需求的步骤做实验;如果你是一个大侠,你可以看案例拓扑和实战需求,然后搭拓扑做实验;如果你 是一个工程师这个手册也可以当作一本命令手册,因为里面涉及到各种常用技术的命令配置规范,不管怎样, 这个文档适合所有人,因为我们的编写目的就是出一本能让人看的懂并且学得会的技术文档;

以我多年实施项目的经验来看,路由是一个网络的上层建筑,而要保证上层建筑的稳固,你必须保证底 层建筑的扎实和牢靠,而交换就是一个网络的地基,网络界有一句名言:“学好路由能让你升值和加薪,而 学好交换则能保住你的工作不丢”。这句话的含义也许现在你不懂,但等你以后工作了,慢慢体会这句话的 深层含义吧。

目标

解救正走在考证路上迷茫的广大 Cisco 学员,你们是这个国家未来信息网络的栋梁,如果你们不能找对 一个正确的学习方向,那么中国未来的信息高速公路的建设也是暗淡的,只有你们的素质提高了,我们才能 更好的享受信息给我们带来的便利。这套手册的目标是帮助你把网络的核心——路由和交换的基础理论学扎 实,只有路由和交换学扎实了,你才能在它的基础上添砖加瓦,安全、无线、语音和负载均衡等等无不都需 要路由的畅通.

版本

这是本套文档的测试版本,后续结合还会陆续更新更多的内容,此为交换部分,参考了众多书籍和项目 案例,自认为交换文档,目前的技术涵盖已经很全了,但还有一些具体的技术,里面没有收录,因此 Combat‐Lab 会考虑再出一个技术方案的文档,这个文档是各个厂商项目流行的技术的应用,例如:Cisco 的 VSS 虚拟交换 机的部署、FWSM 模块的部署等等,我们的技术收录不会局限于考试大纲,只要是目前企业在用的,客户需 要的技术,我们都会争取收录进来,因此也希望广大网友多多为我们募集好的技术,我们会再加把劲,把更 多的好技术收录进来;

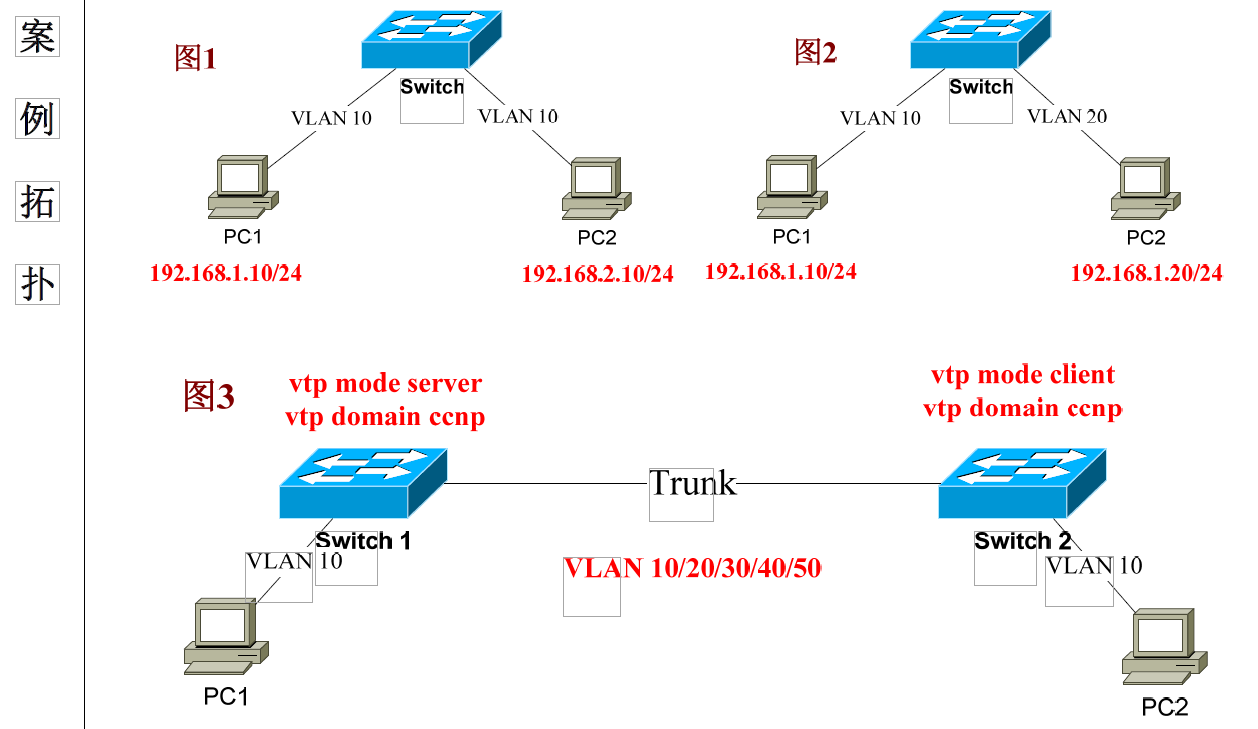

案例一 深刻理解 VLAN、Trunk 和 VTP 协议

案 例 拓 扑

关 键 知 识 点 冲突域:一个网段属于一个冲突域,例如:每个 Hub 都属于一个冲突域,而 Switch 的每个端口

都属于冲突域;

广播域:一个子网属于一个广播域,逻辑上一个 LAN 组成一个广播域,物理上一个交换机构成 一个广播域;

划分 VLAN 的优势:

1.缩小广播域

2.安全性

3.扩展性,不受地域限制

Native VLAN:默认情况下,交换机所有接口默认都在 Native VLAN 中,vlan 1 是 Native VLAN,无 法删除,非 Native VLAN 的流量在 Trunk 中传输数据时要被添加 Vlan 标记,但是 Native VLAN 在 Trunk 中传输数据时是不进行标记的。

VLAN 号范围:

VLAN 范围 范围 用途 通过 VTP 扩散

0,4095 保留 仅限系统使用,用户不能查看和使

用这些 vlan —

1 正常 Cisco 默认 VLAN,用户可以使用该

VLAN,但不能删除它 是

2 ~ 1001 正常 用于以太网的 VLAN,用户可以创

建、使用和删除这些 VLAN 是

1002 ~ 1005 正常 用于 FDDI 和令牌环的 Cisco 默认

VLAN,用户不能删除 是

1006 ~ 1024 保留 仅限系统使用,用户不能查看和使

用这些 vlan —

交换机类型 VLAN 的最大数量 VLAN ID 范围

Catalyst 2950 250 1 ~ 1005

Catalyst 2960 255 1 ~ 4094

Catalyst 2970/3550/3560 1005 1 ~ 4094

Catalyst 4000/4500/6500 4094 1 ~ 4094

Dynamice Auto Dynamic Desirable Trunk Access

Dynamice Auto Access Trunk Trunk Access

Dynamic Desirable Trunk Trunk Trunk Access

Trunk Trunk Trunk Trunk 连接受限

Access Access Access 连接受限 Access

配置 命 令 详 解 vlan [1 ~ 1005] name [名称] 配置 vlan 和名称

apply 退出并应用配置

VLAN 配置规则(新配置——2950/3560 等交换机上):

vlan [1 ~ 1005] 配置 VLAN

name [名称] 配置 vlan 名称

int f0/x 进入接口

switchport mode access 配置为 access 模式

switchport access vlan [1 ~ 1005] 将接口划入指定 VLAN 中

Trunk 配置规则(2950 上):

int f0/x 进入接口

switchport mode trunk 将接口强制配置为 trunk 模式

switchport mode dynamic auto/ desirable 将接口配置为动态协商模式

Trunk 配置规则(3550/3560 上):

int f0/x 进入接口

switchport trunk encapsulation dot1q 使用 802.1Q 封装该接口,必须先打

switchport mode trunk 将接口配置为 Trunk switchport trunk allowed vlan [1 ~ 1024] 指定允许哪些 VLAN 通过 switchport trunk native vlan [vlan ID] 指定 native vlan

VTP 配置规则:

vtp mode [模式] 配置 VTP 的模式,默认是 server

vtp domain [域名] 配置 VTP 的管理域名,匹配才能同步

vtp password [密码] 配置 VTP 的密码,可选

vtp version [1|2] 配置 VTP 的版本,可选,默认为 1

验证命令:

show vlan 查看 VLAN 信息

show interface vlan [VLAN ID] 查看具体某个 VLAN 的详细信息

show interface f0/x switchport 查看交换接口的详细配置信息 show interfaces trunk module 0 查看设备上所有端口的 Trunk 状态 show interfaces status 查看每个接口状态、双工和速率

show interface summary 查看接口包转发状态

show vtp status 查看 VTP 协议状态

show ip interface brief 查看设备的所有接口信息

show mac-address-table 查看交换机的 MAC 地址转发表

show arp 查看交换机 ARP 表项

重要命令:默认情况下,交换机的 vlan 文件不是保存在 config.text 中,因此在清除启动配置后, 还可以看见 vlan 信息,cisco 交换机是将 VLAN 信息保存在 Flash 中的的 vlan.dat 中,只有将该 文件删除,vlan 信息才能彻底删掉;

show flash: 使用 show 命令查看是否有 vlan.dat 文件

delete flash:vlan.dat 使用 delete 命令删除 vlan.dat 文件

排 错 思 路 1. 相同 vlan,不同网段之间的 PC,只有在互指网关的情况下,才可以通信,这是因为在不指 定网关的情况下,PC 如果要去另一个网段,它不知道应该把这个包给谁,因为目的主机和它 不是一个网段,因此 PC 不会产生任何二层和三层流量,直接报错(PING: 传输失败。General failure.);例如 PC1 如要使用 192.168.1.10 的地址 ping 通 192.168.2.10 的地址,在不指定 网关的情况下,通过子网掩码,PC1 获悉 192.168.2.10 是另一个子网的地址,windows 将之 间返回:传输错误的提示,不会产生任何流量;

2. 互指网关后,PC1 会直接发送 arp 广播在所有属于 vlan 10 的端口中寻找 192.168.2.10,因 为 PC2 也在 vlan 10 中,所以会收到改广播,收到 arp 广播后,PC2 一看与自己的地址相同, 就会给 PC1 回一个包,这样两台不同网段的主机就 ping 通了。

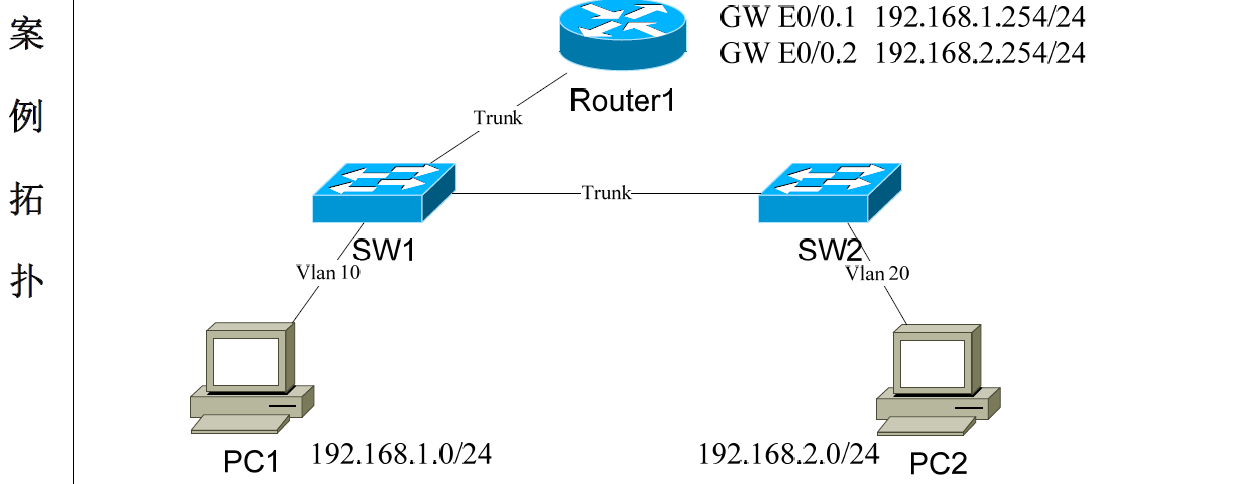

案例二 最简单的路由转发拓扑——单臂路由

案 例 拓 扑

关 键 知 识 点 二层转发方式:

1.直通式(Cut Through):一旦检测到数据包的目的 MAC 地址,即刻查表并作出转发决策,实 现交换功能。该方式由于不需要存储,所以转发延迟非常小延迟非常小,但由于不等接收到完 整的数据就转发,无法进行错误校验,由于没有缓存,不同速率之间的端口无法通信; 2.存储转发(Store and Forward):接收完整的数据包,并进行错误校验,在保证没有错误的 情况下,再作出转发决策,该方式时延大,但可以在不同速率之间的端口之间通信,是目前主 流交换机通常采用的转发方式;

3.碎片转发(Fragment Free):检查数据包的长度,如果小于 64 字节,说明是假包,则丢弃该 包;如果大于 64 字节,则转发该包,这种方式也不提供错误校验;

三层转发方式:

1.进程交换(Process Switching):路由器将去掉数据帧的二层报头,然后在路由表中查找每

个数据包的三层目的地址,然后用修改后的二层头部封装数据帧,并将其从接口发送出去,这

些操作都是由 CPU 处理的,该方式非常消耗 CPU,不推荐使用;

2.快速交换(Fast Switching):查看首个数据包的 IP 前缀,再查询路由表之后,将会在快速交

换缓存中为这个 IP 前缀创建一个表项,之后再进入的数据包,不会再查表,直接根据缓存中的

数据进行转发;

3.Cisco 快速转发(Cisco Express Forwarding):启用 CEF 后,路由器将使用 CPU 计算出的表

信息(如:路由表和 ARP 表)来创建基于硬件的数据表,这种表就是转发信息库(FIB)和邻接

关系表,设备会根据这些表对所有的数据帧(包括第一个数据帧)执行基于硬件的转发决策;

CEF 支持以下两种交换方式:

1.集中式转发:由三层引擎做出路由和交换决策,所有数据包都要通过交换矩阵进入中央引擎,

因此它的硬件交换性能取决于中央交换引擎和交换矩阵;

2.分布式转发:中央交换引擎会将 FIB 表和邻接关系表的副本放在各接口或线卡中,因此各个线

卡或模块可以独立做出转发决策,而无需中央交换引擎的帮助,数据帧通过交换矩阵直接在端

口之间传输,因此,系统性能为所有转发引擎之和;

实 实战目的:理解单臂路由,使用 Router1 来使 PC1 和 PC2 两个不同网段的主机可以通信;

实战 需 求 需求一:SW1 有 vlan 10 和 20,配置协议使 SW2 能够学习到这两个 vlan

需求二:将 PC1 和 PC2 配置到不同网段和 VLAN 中;

需求三:为了使 PC1 能够 ping 通 PC2,需要增加一台 Router1,在不同的网段之间做路由, Router1 与 SW1 相连的接口需要起子接口,PC1 和 PC2 的网关都是子接口的 IP 地址; 需求四:为了能够在链路上承载不同的 vlan 的数据包,SW1 和 SW2、SW1 和 Router1 之间的 链路都需要配置为干道(Trunk)协议;

配 置 命 令 详解 子接口配置规则:

interface f0/x 进入物理接口

no shutdown 打开接口

interface f0/x.[1 ~ 410000] 进入子接口

encapsulation dot1Q [vlan ID] 将子接口封装到指定的 vlan 中

ip address [网络地址] [子网掩码] 为子接口配置 IP 地址 验证命令:

show ip route 查看 IP 路由表排错思路

1. 如 SW2 无法学习到 SW1 的 vlan,查看 sw1 和 sw2 之间的链路是否配置为 trunk,查看命令: sh interfaces f0/1 switchport;

1. 如 SW2 无法学习到 SW1 的 vlan,查看 sw1 和 sw2 之间的链路是否配置为 trunk,查看命令: sh interfaces f0/1 switchport;

2. 如 PC1 或 PC2 无法 ping 通自己的网关,也请检查 sw1 和 sw2 之间的链路是否起 trunk,还 要检查 sw1 与 Router1 之间的链路是否起 trunk,并且检查 Router1 子接口是否封装了正确 的 vlan,还要检查子接口的物理接口是否 no shutdown;

3. 如 PC1 和 PC2 都分别 ping 通了自己的网关和对方的网关,但互 ping 不同,请确认对方 PC

已经关闭了防火墙功能;

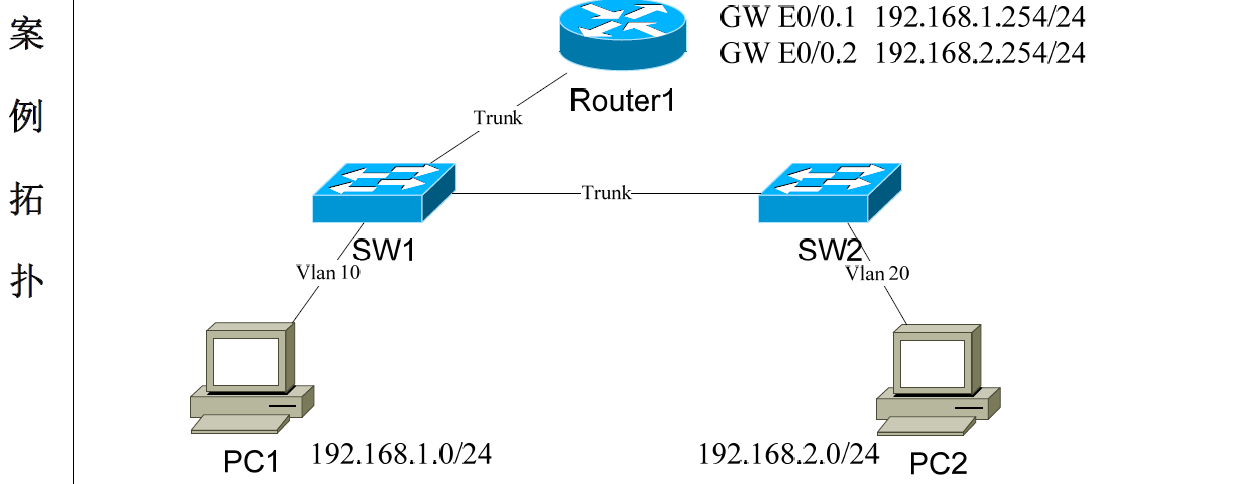

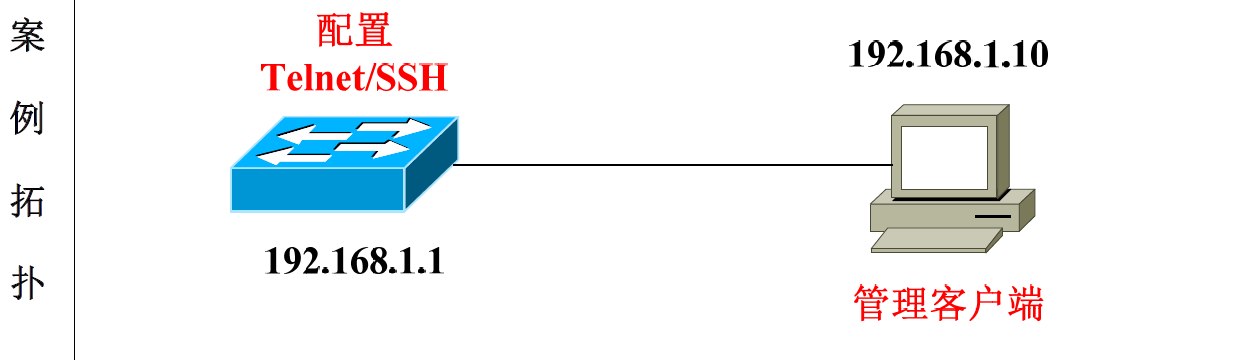

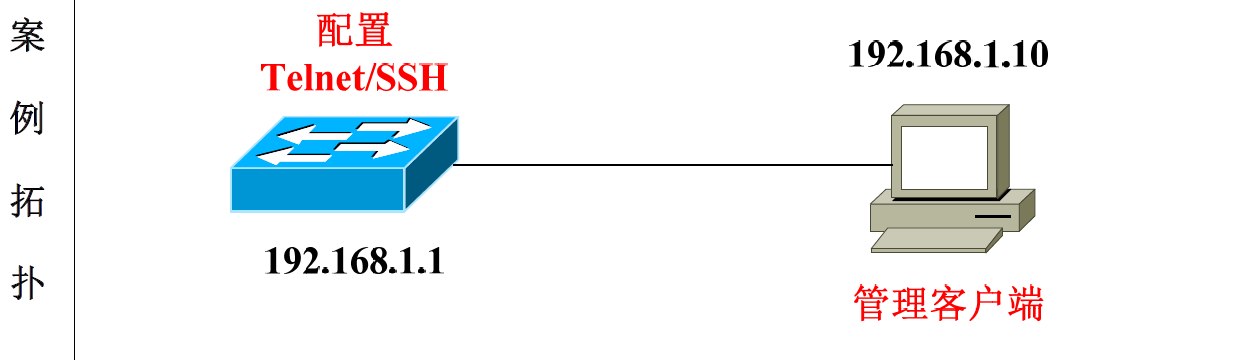

案例三 使用 Telnet/SSH 去管理远程设备

案 例 拓 扑

关键知识

点远程登录的需求:很多情况下,你也许不能在设备前使用 console 线来管理,这时就需要通过

telnet 或 SSH 访问其 CLI 远程管理它,为了能够远程访问,必须首先设置虚拟类型终端(VTY); 1.Telnet:基于 TCP 协议,端口号 23,是一组提供远程登录方法的程序,所有传输的信息(包 括用户名和密码)都是明文的;

2.SSH:基于 TCP 协议,端口号 22,使用 RSA 算法对所有传输的信息(包括用户名和密码) 进行加密,另一个优点是其传输的数据是经过压缩的,所以可以加快传输的速度,目前 SSH 存 在两种版本(版本 1 和版本 2),版本 1 有一些加密算法存在漏洞,并且已经被破解,攻击者可

以插入数据,版本 2 修复了这些漏洞,并且版本 2 可以兼容版本 1;

实战需求 实战目的:配置 sw1,使之能够通过 telnet/SSH 访问,并且限制只有 PC1 的 IP 地址才能够管理

需求一:首先确保管理客户端能够 ping 通交换机;

需求二:先在交换机上配置 telnet,并配置密码,使 PC 能够通过 telnet 去管理交换机; 需求三:在交换机上配置,使客户端需要输入用户和密码才能访问到设备; 需求四:配置 ACL,并在 vty 中调用,限制只有某个 IP 地址可以访问该设备; 需求五:在设备上启用 SSH 协议,并配置客户端通过 SSH 访问并管理设备;

配 置 命 令 详 解 控制台(Console)密码配置规则:

line console 0 进入控制台管理接口

password [密码] 配置控制台密码

login 开启登录

Telnet 配置规则(只需密码):

interface vlan [1 ~ 1005] 进入 SVI 接口

ip address [网络地址] [子网掩码] 为 SVI 接口配置 IP

line vty 0 4 进入 VTY 接口配置模式

password [密码] 配置只使用密码登录

login 打开远程登录,必须敲

Telnet 配置规则(需要用户名和密码):

username [用户名] password [密码] 配置本地用户名和密码

line vty 0 4 进入 VTY 接口配置模式

login local 配置登录时,使用本地用户名和密码进行验证

access-class [ACL 号] in 入方向调用 ACL

access-list [100 ~ 199] permit ip host [网络地址] any 配置 ACL,允许指定的 IP 访问该设备

*必须使用扩展 ACL

SSH 配置规则:

ip domain-name [域名] 配置域名,要使用 ssh 必须配置该命令

crypto key generate rsa 生成密钥

ip ssh version [1|2] 配置 SSH 的版本号

line vty 0 4 进入 VTY 接口配置模式

login local 配置登录时,使用本地用户名和密码进行验证

transport input ssh 允许 ssh 访问进入

transport output telnet 允许用 telnet 去访问其他设备 重要:Cisco 交换机必须配置特权密码,否则 telnet 用户无法进入特权模式; 验证命令:

show line 查看 VTY 线路状态

排 错 思

路 1. 如 PC1 无法 ping 通交换机的 SVI 接口,首先确保交换机连接 PC1 的接口是否已经划入了

SVI 所属于的 vlan,还有 SVI 接口是否 no shutdown,查看命令:show run 2. 如 PC 返回远程登录被拒绝,请确保 vty 接口下有 login,查看命令:show run 3. 如可以登录用户模式,但无法进如特权模式,请确保已经配置了特权模式密码

4. 如已经配置了 ACL 调用,但无法限制登录 IP,请确保 ACL 的目的地址是 any

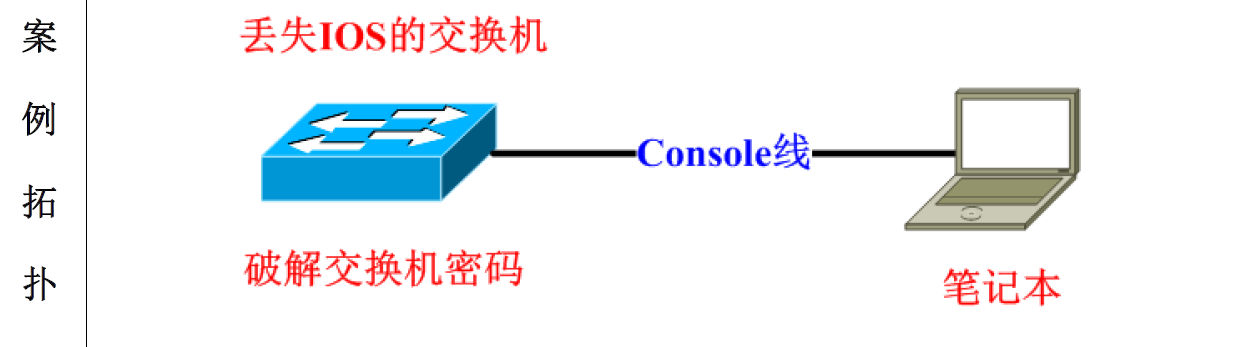

案例四 为交换机灌 IOS 和密码恢复

案 例 拓 扑

关键知识点路由器和交换机在 xmodem 中灌 IOS 的不同点:

1.路由器:在 rommon 模式中,你所灌的 IOS 不是传输到路由器的 Flash 中,而是传输到了路 由器的 RAM 中,也就是内存中,所有当你通过 Console 上传完 IOS 之后,还需要通过 IP 地址, 在把这个 IOS 传输一遍,这个时候是传到路由器的 Flash 中;

2.交换机:在 rommon 模式中,你所灌的 IOS 是直接传输到交换机的 Flash 中,因此不需要像 路由器那样再灌一遍;

路由器和交换机在密码恢复时的不同点: 1.路由器:通过修改配置寄存器,可以让路由器启动的时候选择加载或者不加载配置文件,从而 到达破解密码的目的; 2.交换机:交换机没有配置寄存器的概念,如果想破解密码,必须进入到 rommon 模式下,将 交换机的配置文件“config.text”改名,使之无法加载默认的配置文件,从而达到破解密码的目 的;

实战需求实战目的:

需求一: 按照配置步骤,先为交换机灌 IOS; 需求二:按照配置步骤,然后为交换机做密码恢复;

配 置 命 令 详

解 交换机灌 IOS 步骤:

1..按住 mode,进入 xmodem 模式

2..输入 flash_init,初始化 Flash

3. dir flash:查看是否完成初始化,是否有 IOS 文件

4.copy xmodem: flash:[IOS 文件名] 系统出现 C 这个字母后,开始传文件

5.在 SecureCRT 的“传输文件”中选择“send xmodem”,选择要发送 IOS,点击 OK 6.时间比较长,完成后,直接 boot,加载 IOS 文件

交换机密码恢复步骤:

.启动过程中,按交换机面板上的 mode 键

.看到“switch:”提示符后,输入 flash_init,初始化 flash

3.通过命令“show flash:”查看文件,看是否有“config.text”这个文件 4.使用命令“rename flash:config.text flash:config.old”重命名这个文件

5.boot 命令,重启交换机,进入特权模式,再使用上面的命令将文件名修改回来 6.执行命令“copy flash:config.text system:running-config”恢复原始配置 7.进入全局模式,通过命令“enable password”修改口令

8.write 命令,保存配置

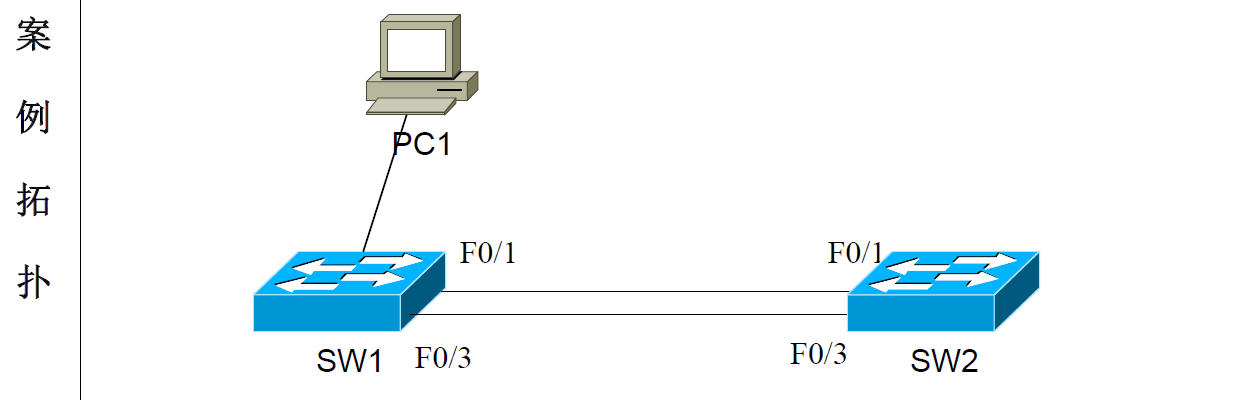

案例五 交换网络核心技术——生成树原理

案 例 拓 扑

PC1

F0/1 F0/1

SW1 F0/3 F0/3 SW2

关 键 知 识 点 什么是 STP:一种在交换网络中,逻辑上切断一条链路,以避免产生二层环路的一种手段;

常见的 STP 协议:

1.CST:协议号 802.1d,只维护一个 STP 实例,而不管交换机上有多少个 VLAN;

2.PVST+:Cisco 私用协议,基于 CST,但会为每个 VLAN 维护一个实例,增加了一些特性;

3.RSTP:协议号 802.1w,只维护一个 STP 实例,但收敛速度加快;

4.MSTP:协议号 802.1s,基于 RSTP,可以将多 VLAN 映射到一个实例中,还支持一些特性; 工作方式:STP 会强制一些端口进入备份状态,使其不会侦听、转发或泛洪数据帧。总的效果 是最后只有一条路径能够通向一个网段;如果网络中通往任何一个网段的连通性出现了问题, STP 就会自动激活先前的非活动路径来重建连接(前提是存在冗余路径); 网桥标识符(BID)的组成:如下图所示,BID 由下面三部分组成;

1.Bridge Priority(网桥优先级):默认是 32768,取

值范围是 0 ~ 65535,每 4096 倍数增长;

2.Extend System ID:这个值就是 VLAN 号,它会和

Bridge Priority 叠加组成 BID 的第一部分,例如:Bridge

Priority 是 32768,VLAN 号是 1,那么 BID 第一部分

的值就是 32769;

3.MAC Address:取设备的 MAC 地址;

STP 4 种端口状态:

1.Blocking(阻塞状态)

2.Listening(侦听状态)

3.Learning(学习状态)

4.Forwarding(转发状态)

STP 选举过程:

4.Forwarding(转发状态)

STP 选举过程:

1.选 1 个根网桥:每个 VLAN 或实例中只能有一个根网桥,网桥 ID 最小的将成为根桥,在根桥 上所有端口都会成为指定端口,指定端口可以发送和接收流量,还可以发送和接收 BPDU; 2.在所有非根桥上选举根端口:STP 将在每个非根网桥上选举 1 个根端口,该端口所连接的路 径一定是该网桥到根桥开销最低的路径,选举根端口次序是:cost > 对端 BID > 对端接口 ID; 3.在每个网段上选举指定端口:STP 会为每个网段选举一个指定端口,从它到达根网桥的路径 开销最低,每个网段只能有一个指定端口,选举次序是:cost > 对端 BID > 对端接口 ID; 4.所有其他端口都会被堵塞(B)

实 战 需 求 实战目的:观察认识生成树协议(STP) 棗最简单的生成树拓扑

需求一:SW1 和 SW2 关闭 VLAN 1 的生成树协议,连接一台 PC 并产生一些广播包,观察交换

机 CPU 利用率变化情况;

需求二:SW1 和 SW2 开启生成树协议,让交换机自动选举根桥(Root Bridge)、根端口(Root

Port)、指定端口(Designated Port)、阻塞端口(Blocked Port);

需求三:观察哪一个交换机是根桥,为什么

需求四:观察根交换机上的端口都是什么端口

需求五:观察与根交换机端口相连的对端交换机端口是什么角色

需求六:为什么非根桥上有一个端口被 Block

配 置 命 令 详解 STP 配置规则:

no spanning-tree vlan [vlan ID] 在交换机上关闭 STP 协议

show processes cpu 查看交换机 CPU 利用率 spanning-tree vlan [vlan ID] priority [0-61440] 改变交换机优先级 show spanning-tree 查看网桥优先级(BID),端口角色等

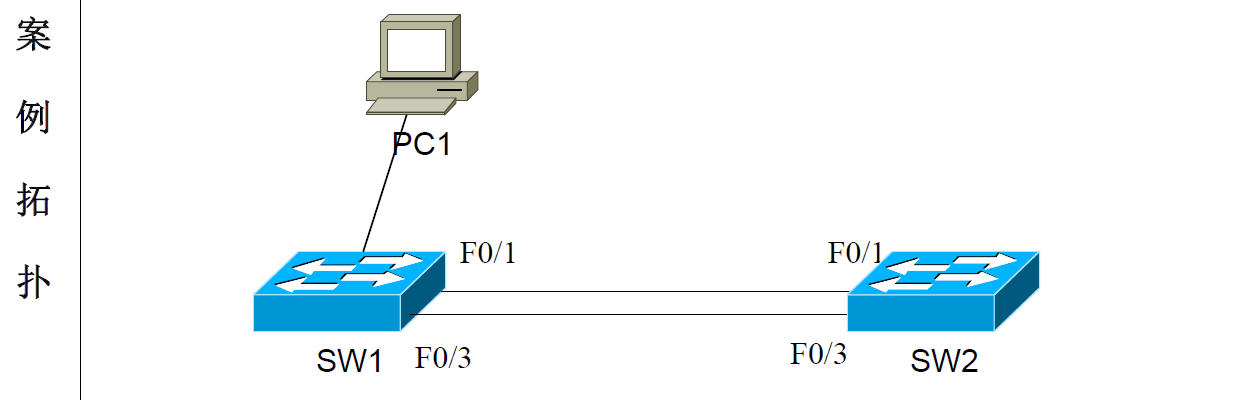

案例六 深刻理解生成树协议的工作方式

链路速度 开销(修订的 IEEE 规范) 开销(早先的 IEEE 规范)

10Gbit/s(万兆) 2 1

1G bit/s(千兆) 4 1

100 Mbit/s(百兆) 19 10

10 Mbit/s(十兆) 100 100

实战需求

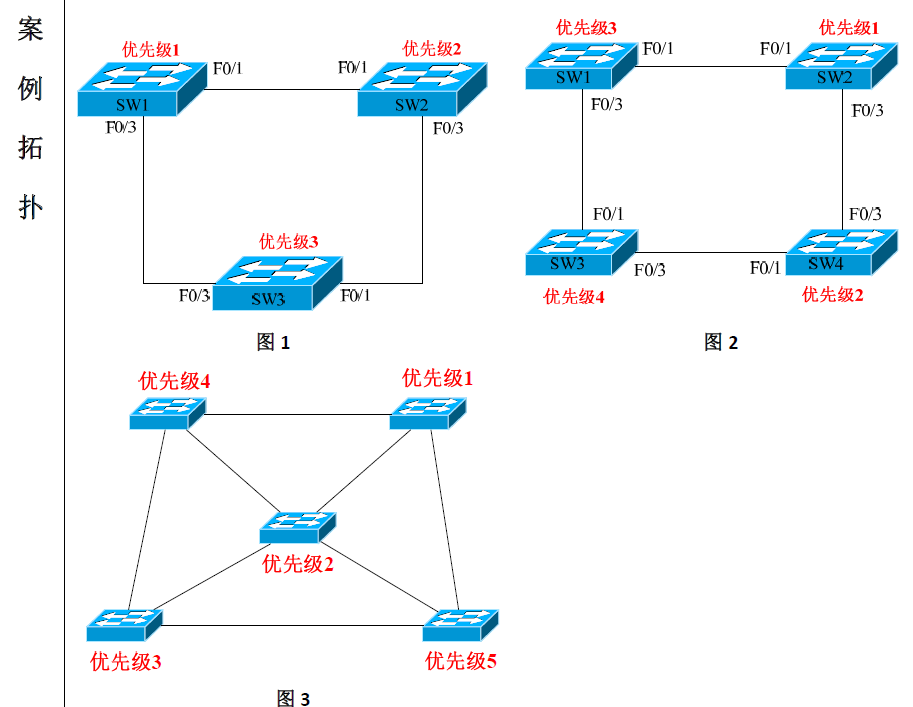

需求一:见图 1,交换机的优先级已经给出,先自己写出每个交换机的指定端口(D)、根端口

需求一:见图 1,交换机的优先级已经给出,先自己写出每个交换机的指定端口(D)、根端口

(R)和阻塞端口(B),然后用真实设备验证是否正确;

需求二:以图 1 中的优先级为例,SW3 的 F0/1 口应该被 Block,但如果 SW2 和 SW3 的优先 级一样,那么还会是 F0/1 被 Block 么,请使用设备验证,为什么?

需求三:见图 2,交换机的优先级已经给出,先自己写出每个交换机的指定端口(D)、根端口

(R)和阻塞端口(B),然后用真实设备验证是否正确;

需求四:以图 2 中的优先级为例,SW3 的 F0/1 应该是根端口(R),但如果 SW1 和 SW4 的优

先级一样,那么 SW3 的 F0/1 还会是根端口么,请使用设备验证,为什么?

实验五:见图 3,每个交换机的优先级一个给出,先自己尝试写出各个每个交换机的指定端口(D)、

根端口(R)和阻塞端口(B),然后使用真实设备搭建网络环境,并验证真伪;

需求六:见图 1,三台交换机都要运行 MSTP,并建立 6 个 vlan(10/20/30/40/50/60),配置 SW1

是 vlan 10/20/30 的主根,是 vlan 40/50/60 的备根;配置 SW2 是 vlan 40/50/60 的主根,是 vlan

10/20/30 的备根,验证每天交换机相对于实例接口的状态;

配 置 命 令 详 解 MSTP 配置规则:

spanning-tree mode mst 将生成树模式变为 MSTP

spanning-tree mst configuration 进入 MSTP 进程配置模式

name [名字] 配置 MSTP 域名,所有交换机必须一致 instance [1 ~ 4094] vlan [vlan ID],[vlan ID] 把指定 vlan 划入实例中 instance [1 ~ 4094] vlan [vlan ID],[vlan ID] 把指定 vlan 划入实例中

spanning-tree mst [1 ~ 4094] root primary 配置交换机是指定实例的根桥 spanning-tree mst [1 ~ 4094] root secondary 配置交换机是指定实例的备份根桥 重要:做 MSTP 时,交换机之间的链路都要起 Trunk

验证命令:

show spanning-tree mst [实例号] 查看指定实例的 STP 信息

相关课程内容推荐

思科最高级别认证:什么是CCIE证书

思科IE网络工程师认证:CCIE EI企业基础架构互联网专家认证

CCNP高级工程师晋升之路: 思科CCNP EI网络高级工程师认证

CCIE学习备考经验:CCIE培训一般多久?

网工如何选择考取证书:CCIE证书很牛吗?

上一篇: CCIE考试地点 去哪里考试?

热门推荐

最新推荐

扫码咨询考证课程

扫码咨询考证课程即刻预约

免费试听-咨询课程-获取免费资料

闽公网安备 35012102500533号

闽公网安备 35012102500533号