NAT444技术

一、NAT444简介

由于IPv4地址资源即将枯竭,引入IPv6是网络演进的必然趋势。但是,在IPv4地址枯竭之前,运营商的网络、业务平台、终端等无法全面支持IPv6,并具备IPv6商用能力。在IPv6过渡期内,引入运营商级NAT(Carrier Grade NAT,CGN),延长IPv4的使用期限,保证业务的平滑过渡,为IPv6的部署争取时间,是NAT444技术部署的主要作用和目的。

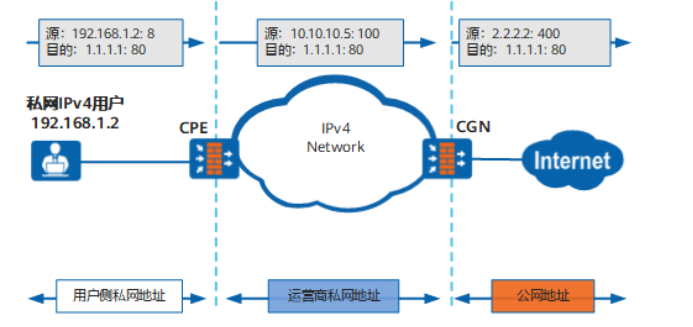

传统意义上的IPv4 NAT功能,主要实现IPv4私网地址到公网地址的地址转换,为一次IPv4地址转换过程,即所谓的NAT44。而NAT444其主要思想是将NAT44部署位置提高,由运营商部署运营级NAT44设备CGN,同时与用户侧的NAT组成两级地址转换,形成三块地址空间,即用户侧私有地址、运营商私有地址、公网地址。这也是NAT444名称的由来。NAT444方案可以提高IPv4地址的复用率,缓解地址枯竭问题,而且便于部署,只需在汇聚层或者核心层增加CGN设备即可,无需进行较大规模的设备替换。

1.私网IPv4用户要访问IPv4 Internet,首先发送IPv4报文到网关设备CPE。

2.CPE设备接收到私网IPv4报文后,转换报文头部的用户侧私网地址为运营商私网地址。地址转换后的报文根据路由被转发到CGN设备。

3.CGN设备接收到报文后,转换运营商私网地址为公网IPv4地址。报文最终被发送到Internet中的IPv4目的端。

二、应用场景

CPE作为用户接入设备,为用户分配私网IPv4地址,并对业务流进行一次NAT转换处理。

BRAS(Broadband Remote Acess Server)作为城域网接入层设备,通常内置DHCP Server模块,作为Radius客户端配合AAA服务器完成对CPE的认证和地址分配。NAT444场景中BRAS设备为CPE分配的地址为IPv4地址,CPE设备用此地址与CGN设备进行通信。

CGN设备作为流量汇聚设备,对CPE业务流量进行二次NAT转换处理,使私网IPv4用户完成Internet访问。

三、配置案例

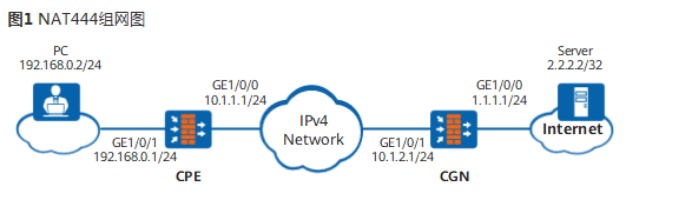

A运营商公网IPv4地址比较匮乏,为尽量节约公网地址,其内部城域网使用的是私网IPv4地址。为满足城域网下的私网用户访问Internet的需求,需要在CPE和CGN设备上两次使用NAT,使IPv4私网用户能够访问IPv4公网。如图所示。

sysname CPE

#

interface GigabitEthernet1/0/0

ip address 10.1.1.1 255.255.255.0

#

interface GigabitEthernet1/0/1

ip address 192.168.0.1 255.255.255.0

#

firewall zone trust

set priority 85

add interface GigabitEthernet1/0/1

#

firewall zone untrust

set priority 5

add interface GigabitEthernet1/0/0

#

ip route-static 0.0.0.0 0.0.0.0 10.1.1.2

#

security-policy

rule name policy_sec_1

source-zone trust

destination-zone untrust

source-address 192.168.0.0 24

action permit

#

nat-policy

rule name policy_nat_1

source-zone trust

destination-zone untrust

source-address 192.168.0.0 24

action source-nat easy-ip

#

return

•CGN的配置脚本

#

sysname CGN

#

interface GigabitEthernet1/0/0

ip address 1.1.1.1 255.255.255.0

#

interface GigabitEthernet1/0/1

ip address 10.1.2.1 255.255.255.0

#

firewall zone trust

set priority 85

add interface GigabitEthernet1/0/1

#

firewall zone untrust

set priority 5

add interface GigabitEthernet1/0/0

#

ip route-static 0.0.0.0 0.0.0.0 1.1.1.2

ip route-static 10.1.1.1 255.255.255.255 10.1.2.2

#

nat address-group address_1

mode pat

route enable

section 0 1.1.1.11 1.1.1.20

#

security-policy

rule name policy_sec_1

source-zone trust

destination-zone untrust

source-address 10.1.1.0 24

action permit

#

nat-policy

rule name policy_nat_1

source-zone trust

destination-zone untrust

source-address 10.1.1.0 24

action source-nat address-group address_1

#

return

闽公网安备 35012102500533号

闽公网安备 35012102500533号